Op 30 mei 2020 zal het veelgebruikte Sectigo (Comodo) Root certificaat, genaamd de AddTrust External CA Root, aflopen. Dit certificaat is actief sinds 30 mei 2000 en wordt sinds de lancering breed ondersteund. De opvolger van dit root-certificaat heet de Comodo RSA-certificeringsautoriteit Root en zal in 2038 vervallen. Dit artikel legt uit hoe de uitfasering van het root-certificaat werkt en waarom er geen extra acties nodig zijn aan de serverkant.

Chain of Trust

Elk SSL-certificaat wordt uitgegeven onder een root certificaat. Root-certificaten zijn zelf-ondertekende certificaten die worden gecontroleerd door een CA zoals Sectigo en zijn opgenomen in de vertrouwde root-store van een browser. Dit is belangrijk voor de ondersteuning van de SSL-certificaten: wanneer meer browsers een root-certificaat vertrouwen, zullen de SSL-certificaten die onder dit root-certificaat worden uitgegeven, breder worden vertrouwd.

Tussen een root-certificaat en een SSL-certificaat zitten één of meerdere tussenliggende certificaten. Samen zorgen ze voor een volledige keten (‘chain of trust’) van het basiscertificaat. Door gebruik te maken van tussenliggende certificaten hoeft het basiscertificaat zelf geen certificaat te ondertekenen. Op deze manier kan het basiscertificaat offline blijven, waardoor het minder kwetsbaar is voor misbruik. Tussenliggende certificaten kunnen worden beschouwd als bewegwijzering naar het basiscertificaat. Een SSL-certificaat wordt ondertekend door een tussenpersoon en de tussenpersoon door het basiscertificaat. Het niet installeren ervan kan in sommige gevallen leiden tot fouten bij het bezoeken van de pagina waarop het certificaat actief is.

Cross-signing

Het opbouwen van een goede compatibiliteit van een nieuwe root kost tijd. Daarom worden Sectigo SSL-certificaten onder twee verschillende root-certificaten kruislings ondertekend, de eerder besproken Addtrust External CA root met een geldigheid tot mei 2020 en het relatief nieuwe – en vanwege deze minder breed gedragen – Comodo RSA-certificeringsautoriteit root-certificaat dat geldig is tot mei 2038.

Daarnaast heeft de Comodo RSA Certificatie Autoriteit tussentijds een ander tussentijds certificaat afgegeven. De naam van dit tussenproduct is afhankelijk van het ondertekende SSL-certificaat eronder. De naam van de tussenpersoon die EV-certificaten ondertekent is bijvoorbeeld de COMODO RSA EV Secure Server CA . Dit laatste tussenproduct wordt ondertekend door zowel het Comodo RSA Certification authority tussenliggend certificaat als door het gelijknamige naamloze hoofdcertificaat, ook wel cross-signing genoemd. Door de cross-signing techniek zijn er twee geldige root-certificaten bekend en deze kunnen beide worden gebruikt.

Is het Sectigo (Comodo) certificaat nog steeds te vertrouwen?

Vanwege de compatibiliteit en wijdverspreide browserondersteuning van het Addtrust Externe CA root-certificaat wordt nog steeds dit root-certificaat aangeboden. Wanneer het verloopt en een klant al de Comodo RSA-certificeringsautoriteit root in zijn vertrouwde root heeft staan, zal het automatisch worden gebruikt. Hierdoor zal het installeren van de oude root vanaf 30 mei 2020 niet meer tot problemen leiden. U zult zien dat nieuwere klanten die bekend zijn met de Comodo RSA Certificatie-autoriteit root, deze al gebruiken. Tegenwoordig worden certificaten uitgegeven met een maximale geldigheid van twee jaar. Hierdoor is het mogelijk dat het certificaat een langere geldigheidsduur heeft dan het root-certificaat dat u gebruikt. Door het gebruik van de cross-singing techniek leidt dit niet tot problemen.

Sommige bezoekers gebruiken nog steeds legacy-apparaten. Daarom adviseren we bij WP Provider om de oude keten te gebruiken. Vanaf 30 mei 2020 zullen legacy-apparaten die niet de nieuwe root in de vertrouwde root hebben, helaas een fout geven.

Opmerking: Een Windows Server biedt automatisch de kortste keten. Het is mogelijk om het nieuwe root certificaat uit te schakelen totdat het Addtrust Externe CA root certificaat is verlopen.

De lijst hieronder toont alle minimale versies van software die geen problemen zullen hebben. Alle browsers en besturingssystemen die ouder zijn dan de onderstaande versies, bevatten geen nieuwe root-certificaten en kunnen fouten geven.

Apple:

macOS Sierra 10.12.1 Public Beta 2

iOS 10

Windows XP

Windows Phone

Mozilla:

Firefox 3.0.4

Firefox 36

Google:

Android 2.3

Android 5.1

Oracle:

Java JRE 8u51

Opera:

Browserreleases na december 2012

360 Browser:

SE 10.1.1550.0 en Extreme browser 11.0.2031.0

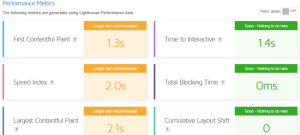

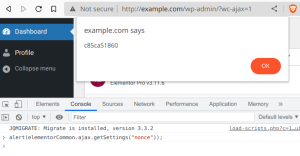

Met deze testomgeving kunt u controleren of uw installatie problemen veroorzaakt. Hiervoor dient u de klok aan te passen aan een datum na 1 juni 2020.

Overlap in naamgeving en vervaldatum

Onder de oude ‘Addtrust External CA’-root is de ‘Comodo RSA Certification Authority’ tussenpersoon aanwezig. De ‘root’ en ‘intermediate’ vervallen beide op 30 mei 2020. Daarnaast heeft het aflopende certificaat dezelfde naam als het nieuwe Comodo RSA Certificeringsautoriteit basiscertificaat.

Thumbprints

Elk certificaat heeft zijn eigen unieke thumbprint. Van bovengenoemde certificaten zijn dit:

Addtrust External CA Root root certificaat:

02faf3e291435468607857694df5e45b68851868

Comodo RSA Certification Authority intermediate certificaat:

f5ad0bcc1ad56cd150725b1c866c30ad92ef21b0

Comodo RSA Certification Authority root certificaat:

afe5d244a8d1194230ff479fe2f897bbcd7a8cb4

Op deze manier kun je met zekerheid controleren welk certificaat aanwezig is op de server.